Autora:

Laura McKinney

Data De La Creació:

7 Abril 2021

Data D’Actualització:

1 Juliol 2024

Content

Potser sou famós pel vostre talent en informàtica o voleu que la gent pensi en vosaltres d’aquesta manera. Infiltrar-se (o piratejar) en un ordinador requereix una comprensió del sistema informàtic, la seguretat de la xarxa i el codi, de manera que si tothom veu el que feu i pensament hack, ràpidament es veuran desbordats. No cal que feu res il·legal per demostrar que esteu piratejant; només heu d’utilitzar les ordres bàsiques del terminal o crear el fitxer .bat per iniciar el navegador Matrix-esque amb una sèrie de caràcters per impressionar els vostres espectadors.

Passos

Mètode 1 de 3: Ús del símbol del sistema

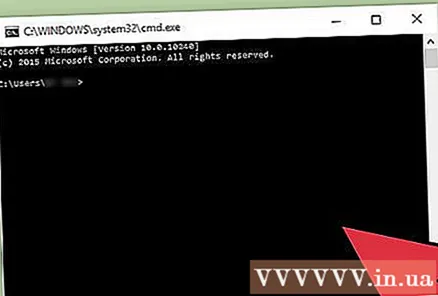

Obriu la funció "Executa" a l'ordinador. Podeu fer clic al menú Inici i buscar la funció "Executa" o fer una cerca habitual a l'ordinador amb la paraula clau "Executar" i obrir-la d'aquesta manera.

- Els usuaris de Windows poden utilitzar la combinació de tecles següent per obrir ràpidament la funció Executar: ⊞ Guanya+R

Obriu una finestra del símbol del sistema. Escriviu "Cmd" a la barra de cerca de la finestra Executa. Apareixerà el símbol del sistema (o línia d’ordres), aquest programa és una manera d’interacció dels usuaris amb l’ordinador mitjançant el mètode d’entrada de text.- Usuaris d'Apple podeu obrir la línia d’ordres del terminal (la versió per a Mac del símbol del sistema) mitjançant Spotlight o fer una cerca habitual a l’escriptori amb la paraula clau “terminal”.

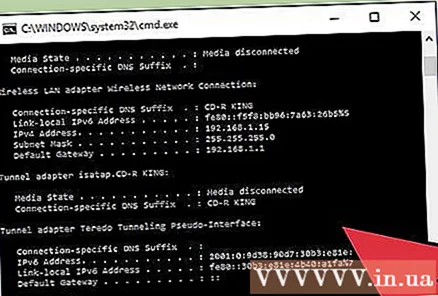

Utilitzeu el símbol del sistema o el terminal per pretendre piratejar. Hi ha moltes ordres que podeu utilitzar al símbol del sistema Windows i al terminal Apple per executar tasques o consultar informació. Les ordres següents són força impressionants, són inofensives per al programari i són completament legítimes.- Usuaris de Windows pot provar d'introduir les ordres següents, no oblideu prémer ↵ Introduïu seguiu ràpidament cada ordre successivament per fer que el procés sembli més complicat:

- color a

- Aquesta ordre canviarà el text de la finestra d'ordres a verd amb un fons negre. Podeu substituir la peça després de "color" per números 0-9 o lletres A - F per canviar el símbol del sistema de color.

- dir

- ipconfig

- arbre

- ping a google.com

- L'ordre Ping comprovarà si un dispositiu es pot comunicar amb un altre dispositiu a través de la xarxa (és senzill, però no tothom ho sap). Podeu utilitzar qualsevol lloc web, només heu de substituir Google a l'exemple anterior.

- color a

- Amb ordinadors ApplePodeu utilitzar les ordres segures següents per omplir la pantalla amb una sèrie de personatges, com ara un hack professional. Introduïu les ordres següents a la finestra del terminal per aconseguir l'efecte desitjat:

- superior

- ps -fea

- ls -ltra

- Usuaris de Windows pot provar d'introduir les ordres següents, no oblideu prémer ↵ Introduïu seguiu ràpidament cada ordre successivament per fer que el procés sembli més complicat:

Canvia entre les ordres i les finestres. Podeu obrir diverses finestres del símbol del sistema o del terminal, fer servir diferents ordres per semblar que feu molts processos increïblement complexos i no relacionats al mateix temps. publicitat

Mètode 2 de 3: Creeu un fitxer .bat al Windows

Obre el bloc de notes. Per crear un fitxer .bat, heu de compondre text sense format amb l’editor i desar-lo perquè l’ordinador pugui llegir-lo com una ordre executable. El bloc de notes o qualsevol altre editor de text bàsic es pot utilitzar per escriure fitxers .bat.

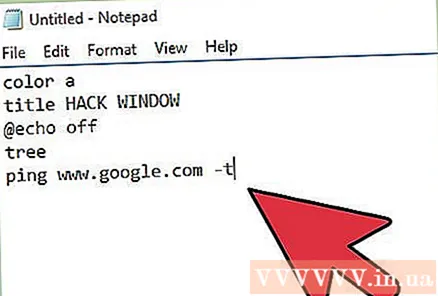

Redactar el procés per al fitxer .bat al bloc de notes. El següent text s'obrirà en una finestra de tipus de lletra verda titulada "Hack Window". Per canviar el títol, podeu canviar el text després de la paraula "títol" al fitxer de notes. La secció "@echo off" amagarà l'indicador d'ordres, mentre que "tree" mostrarà l'arbre de directoris per fer el procés de pirateria més realista. La línia final del text farà ping al servidor de Google, cosa que no és il·legal, sinó que només augmenta la complexitat als ulls dels aficionats.Introduïu el següent en un document de notes en blanc:

- color a

title HACK WINDOW

@echo off

arbre

ping www.google.com -t

- color a

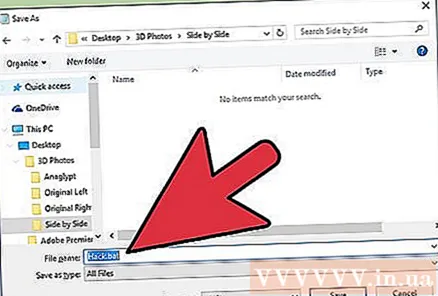

Deseu el document com a fitxer .bat. Quan deseu el fitxer, haureu de seleccionar "Desa com a". Al quadre de diàleg que apareix, doneu un nom al fitxer amb l'extensió ".bat". El document de text es desa com un fitxer per lots que indica al sistema operatiu que executi la cadena d’ordres.

- Potser aquest mètode no funciona al Windows Vista.

- Apareixerà un quadre de diàleg que advertirà que si deseu el fitxer amb l'extensió .bat es perdrà tot el format. Feu clic a "Sí" per acabar de crear el fitxer .bat.

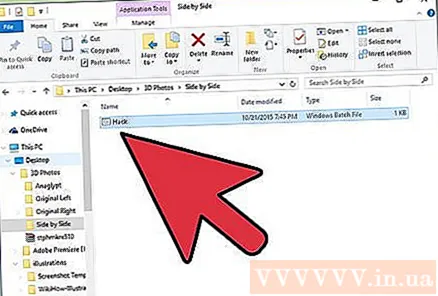

Inicieu el fitxer .bat. Feu doble clic al fitxer .bat situat a la carpeta que heu desat. S'obrirà una finestra i s'iniciaran alguns processos informàtics complicats que normalment fan els pirates informàtics (també coneguts com pirates informàtics). . publicitat

Mètode 3 de 3: utilitzeu un lloc web en línia

Obriu un navegador web. Alguns llocs web poden imitar funcions complexes de l’ordinador. Aquests llocs web estan creats per a efectes de pel·lícula / vídeo o per a usuaris com vosaltres.

Consulteu hackertyper.net. Aquest lloc web produeix el mateix text que sovint fan els pirates informàtics a una velocitat que segur sorprèn els espectadors. Un dels problemes que podeu trobar quan utilitzeu aquest lloc web per enganyar els vostres amics és que es genera el codi hacker-esque. també ràpid i més propens a espatllar l’efecte.

Obriu una finestra del navegador independent i visiteu el lloc web en línia guihacker.com. Deixeu aquesta pàgina web oberta i mostreu imatges habituals de pirates informàtics, com ara fluxos de dades, paràmetres que canvien ràpidament i ones sinusoïdals d’alta freqüència. Amb aquestes imatges en segon pla, podríeu dir:

- "Estic compilant algunes dades del servidor del meu amic per veure si hi ha algun error al codi. Això hauria de trigar unes quantes hores".

- "Estic executant algunes analítiques en segon pla per veure en temps real com el processador afronta l'augment de la temperatura del overclocking".

Interfície amb diferents emuladors temàtics de falcó per geektyper.com. Aquest lloc utilitza un emulador de hack que sembla més realista. Després de visitar la pàgina d'inici del lloc web, podeu triar un tema en lloc d'introduir text que sembli un hack. Els usuaris poden fins i tot fer clic a les carpetes per iniciar processos falsos complexos.

- Canvia entre les pulsacions de tecles creades amb text de pirates informàtics i un procés fals que podeu activar fent clic a les carpetes que apareixeran a la finestra del navegador després de seleccionar un tema.

Obriu aquestes diferents pàgines web en una finestra independent. Cada lloc web produeix diferents tipus de text de pirates informàtics / pseudocodi i se sent diferent. Podeu canviar ràpidament entre finestres obertes mitjançant una combinació de tecles Alt+Pestanya ↹ per circular entre opcions. Introduïu diverses combinacions de tecles a cada finestra abans de prémer Alt+Pestanya ↹ per canviar a una nova finestra del navegador de hack fals per augmentar la sensació. Si les pestanyes estan obertes a la mateixa finestra, podeu prémer Ctrl+Pestanya ↹.

- Proveu d'organitzar les finestres obertes de manera diferent o de deixar algunes finestres obertes en segon pla per obtenir un aspecte més realista.

Consells

- Si podeu documentar fitxers per lots, podeu passar al procés al següent nivell.

- Podeu aplicar aquest article per impressionar els vostres amics.

Advertiment

- Aquells que estiguin familiaritzats amb els sistemes informàtics i el codi esbrinaran ràpidament si esteu realitzant pirateries reals o simplement simulant. Trieu el públic adequat.

- És possible que algunes persones grans pensin que esteu realment piratejant, així que tingueu cura de no tenir problemes.

- Tingueu precaució quan feu servir el símbol del sistema. És possible que accidentalment introduïu una ordre executable que faci que els fitxers importants de l’ordinador es corrompin, perdin dades o, fins i tot, siguin pitjors.